论文总字数:12550字

目 录

1.摘要 1

2.引言 1

3.混沌理论的介绍 1

3.1混沌理论的定义 2

3.2 混沌理论的特征 3

3.3 几种典型的混沌映射 4

3.3.1 抛物线映射 4

3.3.2 Heron映射 4

3.4 Logistic映射 4

3.5 混沌与密码学的相关性 7

4.基于混沌理论对图像加密算法的研究 7

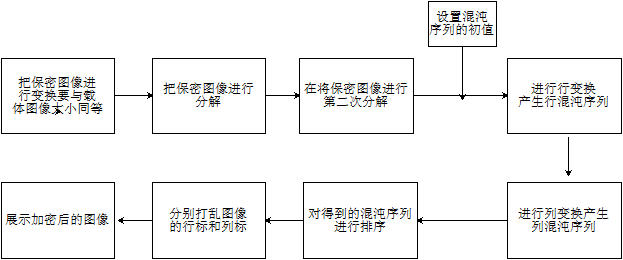

4.1算法设计过程 8

3.1.1采用Logistic映射 8

4.1.2基于Logistic方程的混沌加密分析 8

4.2仿真分析 9

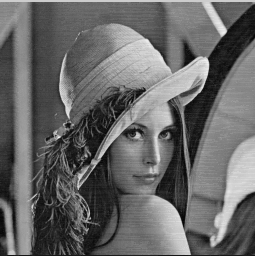

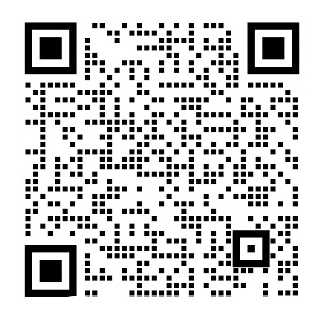

4.3加密仿真及结果 10

5.总结 14

参考文献 14

致谢 15

数字图像混沌加密算法

杜聪

,China

Abstract: More and more places in the life to use to the digital image, but its safety is a problem. Digital image with large amount of information, high redundancy, strong correlation, some ordinary digital image encryption algorithm is not very good. This paper mainly analyzes the general rules of the chaotic motion, the general characteristics of the chaos theory and how it is used in the encryption algorithm. Through the writing of this thesis, we understand the concept and nature of chaos theory, and design a simple digital image encryption algorithm based on chaos theory.

Key words: digital image encryption; chaos theory; Logistic mapping; row-column replacement; Matlab

2.引言

随着现代科技的发展,地球变成了地球村,这正是因为互联网的普及。现如今,已是一个信息化的时代,越来越多的信息可以通过网络等迅速方便的进行传输。多媒体技术、各种云计算的飞速发展,方便了人们通过网络传输大量的音频、视频、数字图像等各式各样的信息。

据有关部门的统计,在世界上,几乎每半分钟就会出现一起黑客攻击的事件。据FBI的调查,光是美国一个国家(美国在信息技术、网络等方面可谓是走在世界的前端)每年由于信息的泄露问题导致的经济损失都是数以百亿美元而计的。在众所周知的9·11事件中,就曾有过相关报道指出恐怖分子本·拉登很可能利用了一些网站的数字图像,传递了大量类似于地图文件等信息。而且我们对自己的资料一般采用密码进行保护。显然,大量的事实表明,密码技术也确实是能够保护信息安全,并且十分有效。但是密码技术在很多地方都不是很,很多的弊端也在人们的使用之时显露出来。很多初学者在进行深入的研究中发现混沌系统对初始值及参数异常的敏感初始值的变化都会造成系统改变,并且还存在伪随机性、无法长期预测等许多的优良特性,这一发现结果为它能够应用于密码学而奠定了良好的基础。近些年,越来越多的学者开始朝着混沌理论的方向去研究图像加密算法,可能是实践的不足,目前所设计的这些加密方法存在很多缺陷,例如密钥空间小,这就导致它们在安全性这一关键问题上很不理想,混沌系统一般分为分数阶和整数阶这两大方面,而现在所使用的几乎都是整数阶混沌系统。进一步的研究表明,在动力学特性上,分数阶混沌系统要比整数阶的要复杂很多,作用也比整数阶的要多很多。而且,现在的整数阶混沌系统的算法对分数阶并未有什么理想效果。所以,人们研究的方向都开始从整数阶的算法转移至分数阶的算法。这一转变对整个密码学的发展有着重要的意义,并有着高度的实践价值。要知道,信息的安全从小看,牵扯到个人的隐私,往大来看关系到一个公司的商业机密乃至公司的生存,再往上说,甚至更关系到一个国家的安全问题,若是一个国家的机密被泄露出去,后果将不堪设想。所以,要如何保护信息的安全已经是全球都在关注的问题。

将混沌理论运用到图像加密的这一技术,受到了学者们的广泛关注。由于混沌系统对初始条件及系统参数的高度依赖,遍历性,轨迹的混合性,不确定性等各种特性,使得它能够与密码学很好的呼应起来。近年来,有学者提出许多算法,其中比较好的有基于二维或三维的Cat映射,标准的二维Baker映射以及Hash等加密算法【1】。对于所有的密码技术而言,安全性和抗破译能力是最基本也是最尤为重要的。当然,采用混沌系统的密码算法在针对一些大规模数据进行加密时具有显著的优势,并且与传统的加密方法比较,基于混沌理论的图像加密技术能够充分体现其效率之高以及安全性强的优势。

3.混沌理论的介绍

现在,各个新兴学科正在登上舞台,其中混沌理论在社会各个领域得到了普遍的应用。又由于混沌的自身特性(能够与密码学相结合),使得它在信息加密方面拥有显著的优势。因此,越来越多的学者将该理论用于图像的加密之中,并且经过大量的实践证明,它在信息保护中起着非常强大的作用。

3.1混沌理论的定义

从线性动力学到非线性动力学的发展,后者是研究的重点,随着研究的深入,我们发现混沌理论非线性动力学的重要构成,它的运动异常复杂,但是却非常普遍的存在着。也就是说在特定的非线性系统中没有明显对称性以及线性但是又并非毫无章法(有迹可循)的一种运动形式。一位著名数学家曾经在研究概率的发展过程中,提出了一种名为KAM定理的原型,不但论证了混沌行为存在于保守系统中,并且也证明了混沌现象存在于耗散系统中,为混沌学理论的发展奠定了一个良好的基础。

混沌的定义复杂多样,它有着与其他非线性系统所没有的基本特征:

①初始条件的敏感性

经典学说认为:在一个特定系统中,只要给足初始条件,那么在方程中就能确定解。如果一个变化系统会因为时间以及随机的变化而发生变化,对于这种系统我们可以通过这一系列的变量来确定该系统的状态。在这个系统中,随着时间的变化,两个完全相同的系统也会变得不一样,就好像最开始就是两个完全不相关的状态,至少对于那些没有亲眼见证这一变化的人而言是这样的。该系统就对初始条件有着高度的依赖以及对初值异常的敏感性。另外一些参数的变化也会造成其改变。如同蝴蝶效应一样,从地理的角度来看是气流的变化。这一现象十分形象的揭示了混沌对初始数值是多么的敏感。

②整体稳定局部不稳定

稳定性是有关扰动现象的。稳定性的意思是在一个动力系统中即使发生微小的变化也不会影响到该系统的状态、能力及其属性。如同人体的自我修复机能,系统并不会因为一点小的扰动而改变其本身的功能,倘若会改变,那么实验条件下,该系统将会变的没有稳定感,那么对于今后的研究也是十分困难。当然,一个系统也不可能一直稳定下去,如同普通的细菌没法让人致病,但是不代表不会生病,还需要局部的稳定,这样系统才会进化。局部不稳定性,我们知道,混沌对初值具有极端的依赖性与敏感性,若是初值改变(即使再小)也会引起系统局部的不稳定,如同“蝴蝶效应”一样。

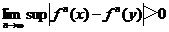

1898年,有学者在研究Logistic回归映射时,指出了混沌的普适性,即一个收敛常数σ及标度常数a,这些常数的数值并不是人为的,而是普遍存在的,只是一直未被发现而已,就像圆周率π一样。混沌虽然被人们广为研究,但是由于自身特性的原因,人们对混沌始终没有一个最终的统一。其中,有一个名为Li—Yorke的定义最广为人知,其描述为:

假设 在区间上连续自映射,那么要满足以下条件,就存在着混沌行为:

在区间上连续自映射,那么要满足以下条件,就存在着混沌行为:

(1)函数 的周期点的周期不存在上限。

的周期点的周期不存在上限。

(2)S作为闭区间I上的不可数子集,有:

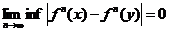

①当x∈S,y∈S且x≠y时,有  (公式3.1)

(公式3.1)

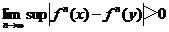

②当x∈S,y∈S时,有 (公式3.2)

(公式3.2)

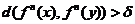

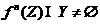

③当x∈S时,并在函数 上任取一周期y,有

上任取一周期y,有 (公式3.3)

(公式3.3)

这里,f在S上处于混沌状态,并且,前两个极限说明点 的子集处于又集中又分散的特点,而最后的极限证明了对于任意的周期点,子集都不会趋近。

的子集处于又集中又分散的特点,而最后的极限证明了对于任意的周期点,子集都不会趋近。

1990年,有学者在基于拓扑结构的研究,又提出了对于混沌的另一种描述:

设X是一个度量空间,连续映射 ,若满足以下条件,则称f在X上

,若满足以下条件,则称f在X上

具有混沌运动行为。

初始值的高度敏感性:存在 ,对于任意的

,对于任意的 初始值的高度敏感性:有

初始值的高度敏感性:有 ,对于任意的

,对于任意的 和任意

和任意 在x的区域中都有y以及自然数n,使得

在x的区域中都有y以及自然数n,使得

; (公式3.4)

; (公式3.4)

- 拓扑传递性:在度量空间X上随机选取一对开集

,存在着

,存在着 ,使得

,使得

; (公式3.5)

; (公式3.5)

(4)f的周期点集在V中稠密。

3.2 混沌理论的特征

混沌运动和普通的特定性运动不一样,基本没法对它的行为轨道做出任何预测但却能知道其轨迹一直处于规定的范围之内。不同于其他复杂的运动,混沌运动具有其独特的性质【2】【3】并且之间存在着密切的关联。

剩余内容已隐藏,请支付后下载全文,论文总字数:12550字

相关图片展示: